کتاب آموزش قدم به قدم هک

واژه هک را شاید بتوان محبوب ترین واژه بین تمام اصطلاحات کامپیوتری دانست. این کلمه را تقریبا تمام افرادی که از تلفن های هوشمند و کامپیوتر ها استفاده می کنند شنیده اند و آشنایی اولیه ادامه مطلب

کتاب مروری بر مباحث متااسپلویت

واژه متااسپلویت نام نرم افزاری متن باز است که به منظور نفوذ به سیستم های دیگر در عملیات هک سیستم ها مورد استفاده قرار می گیرد. اگر به مباحث هک و امنیت علاقه دارید و ادامه مطلب

آموزش هک: آموزش سیستم عامل لینوکس بک ترک

سیستم عامل بک ترک یک سیستم عامل مبتنی بر هسته لینوکسی و توزیع GNU است که در زمینه تست نفوذ و تشخیص ضعف های امنیتی سیستم ها و شبکه های کامپیوتری مورد استفاده قرار می ادامه مطلب

آموزش هک : اکسپلویت نویسی

یکی از مهمترین مهارت ها در تبدیل شدن به یک هکر واقعی، تسلط بر دانش اکسپلویت نویسی است. مهارتی که از آن به عنوان روح هکینک یاد می شود و در نوع خود یک هنر ادامه مطلب

آموزش هک : آشنایی با حملات مردی در میان

حملات مردی در میان که ترجمه عبارت انگلیسی Man in The Middle است یکی از مهمترین روش ها برای نفوذ به یک سیستم و شنود اطلاعات می باشد. به کمک این روش می توان به تجسس ادامه مطلب

کتاب معرفی هک قانونی

واژه هک که در تعریف خلاصه آن به دسترسی غیر مجاز کاربر یا کاربران به یک شبکه اطلاق می شود برای اکثر کاربران، کلمه آشنایی است. چرا که همیشه در برنامه های تلویزیونی این دانش ادامه مطلب

کتاب شرح مختصری بر مباحث پورت ها

واژه پورت در حقیقت یک کلمه انگلیسی است و معادل فارسی آن درگاه یا درب می باشد. از این فناری در سیستم های کامپیوتری برای ارتباط برقرار کردن بین دو کامپیوتر استفاده می شود. همچنین ادامه مطلب

دانلود کتاب آموزش کوتاه و کاربردی از NMAP برای تست نفوذ

ابزار NMAP یکی از قدرتمند ترین و کاربردی ترین ابزار ها در تست نفوذ و یا اصطلاحا عملیات Hacking Phase است. از این ابزار در مراحل اول و دوم عملیات استفاده می شود. NMAP را ادامه مطلب

دانلود کتاب مرور آموزشهای مبحث کالی لینوکس

سیستم عامل کالی لینوکس (به انگلیسی: Kali Linux) نام یک توزیع لینوکس برای انجام تست های امنیت و هک می باشد. این توزیع توسط تیم سازنده بک ترک ساخته شده و برخلاف بک ترک که ادامه مطلب

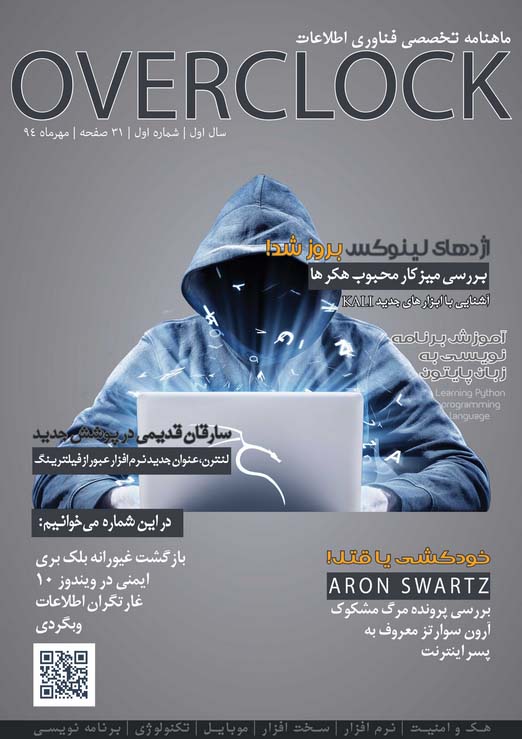

دانلود شماره اول ماهنامه اورکلاک

اٌوِرکلاک عنوان ماهنامه الکترونیکی فناوری اطلاعات( با رویکرد هک و امنیت) است؛که هر ماه با تلاش شبانه روزی اعضای خود،جدید ترین رویداد های آی تی را در قالب مجله ای گرافیکی به مخاطبان خود تقدیم ادامه مطلب

دانلود کتاب توضیح اساسی حملات SQL Injection

SQL injection تکنیکی است برای سوء استفاده از آسیب پذیری های((ورودی های اعتبار سازی نشده (non-validation input) )) استفاده میکند تا دستورات SQL را از میان یک web application برای اجرا توسط یک database گذر ادامه مطلب